SIM Swapping es un fraude que consiste en obtener un duplicado o clon de una tarjeta SIM asociada a una línea telefónica para suplantar la identidad del titular de la línea y poder acceder a sus cuentas bancarias a través del envío de un mensaje SMS (código OTP) utilizado como doble factor de autenticación. Este fraude ha adquirido en los últimos meses tal dimensión, que la AEPD ha impuesto multas que van desde los 70.000 euros hasta los 3,94 millones de euros (5,8 millones de euros en total), a las principales operadoras del país (Vodafone, Orange, Telefónica o Xfera) por incumplir con la protección de datos y no proteger adecuadamente la confidencialidad y datos de sus clientes. Este serio toque de atención por parte de la AEPD, junto con la facilidad con la que los ciberdelincuentes consiguen realizar el fraude de SIM Swapping, obligará a los operadores de telefonía a reforzar sus medidas de seguridad, prevención y verificación de la identidad.

Fases en las que se lleva a cabo un SIM Swapping

El SIM Swapping se puede llevar a cabo con distintos fines: desde acceder a las cuentas bancarias, hasta obtener cuentas de correo electrónico o perfiles de las redes sociales de la persona que sufre el fraude. Muchos ciberdelincuentes buscan acceder a las cuentas o servicios de Google y redes sociales como Facebook, para chantajear a los dueños de la cuenta amenazando su reputación digital, o directamente acceder crypto wallets o billeteras electrónicas.

No obstante, el acceso a las cuentas bancarias es el fraude más abundante, elaborado y peligroso, al ser el que maximiza el beneficio económico para el ciberdelincuente. Para ello, además de conseguir un duplicado de la tarjeta SIM, habría que robar las claves de acceso a la banca online del usuario. Por lo tanto, podríamos dividir este tipo de fraude para este caso concreto en dos fases diferenciadas:

- Robo de las credenciales de la cuenta bancaria del sujeto.

- Clonado o duplicado de la tarjeta SIM.

1. Robo y acceso de las credenciales de banca online

Para poder acceder a nuestra cuenta bancaria, el primer paso es conseguir las credenciales de la banca online del usuario de manera fraudulenta.

Los tipos más comunes de fraude de identidad como el

Spoofing, Pishing o el Pharming, suelen realizarse a través de emails y web fraudulentas que suplantan a la del banco, para engañar a los usuarios con el fin de que compartan información personal como el número de la tarjeta de crédito, de la seguridad social o credenciales para acceder a la banca online.

2. Clonado y duplicado de la tarjeta SIM

El siguiente paso es robarle el teléfono a esa persona o conseguir un duplicado de su tarjeta SIM para tener acceso a los códigos de verificación por SMS que se envíen a ese número de teléfono (doble factor de autenticación).

Y es justo aquí donde vienen los problemas para las teleoperadoras ya que los delincuentes suelen presentarse en las tiendas físicas con denuncias falsas de haber sufrido un robo de su teléfono, junto con una fotocopia falsa del DNI para conseguir un duplicado de la tarjeta SIM.

Los mecanismos de seguridad para verificar la identidad de esas personas en las tiendas suelen basarse en preguntas personales que obviamente ya conocen los delincuentes con lo que consiguen esa nueva tarjeta SIM con relativa facilidad.

Por lo tanto, existe una brecha de seguridad en este proceso de verificación presencial, ya que las operadoras de telecomunicaciones utilizan métodos poco robustos para verificar la identidad de las personas que solicitan el duplicado de la tarjeta SIM.

Utilizar dos factores de autenticación: PSD2

En la Autenticación Reforzada (SCA / Strong Customer Authentication) se exige tener al menos 2 factores entre los siguientes:

- Algo que sabes (contraseña o pin),

- Algo que tienes (tarjeta o móvil) y

Algo que eres (reconocimiento biométrico),

para verificar la identidad de una persona durante una transacción.

La mayoría de las entidades bancarias han optado por usar como segundo factor de autenticación un mensaje SMS con código de un único uso y duración limitada (OTP / One Time Password) y esto presenta el segundo agujero de seguridad en los procesos de autenticación en casos de SIM Swapping: los bancos, aseguradoras y las entidades de crédito.

¿Por qué no son seguros los SMS para el envío de códigos OTP?

Que los bancos utilicen SMS como 2FA no es seguro porque con el robo del terminal o con un duplicado de la tarjeta SIM, se tendría acceso al SMS y por lo tanto al código utilizado como segundo factor de autenticación para autorizar una transacción.

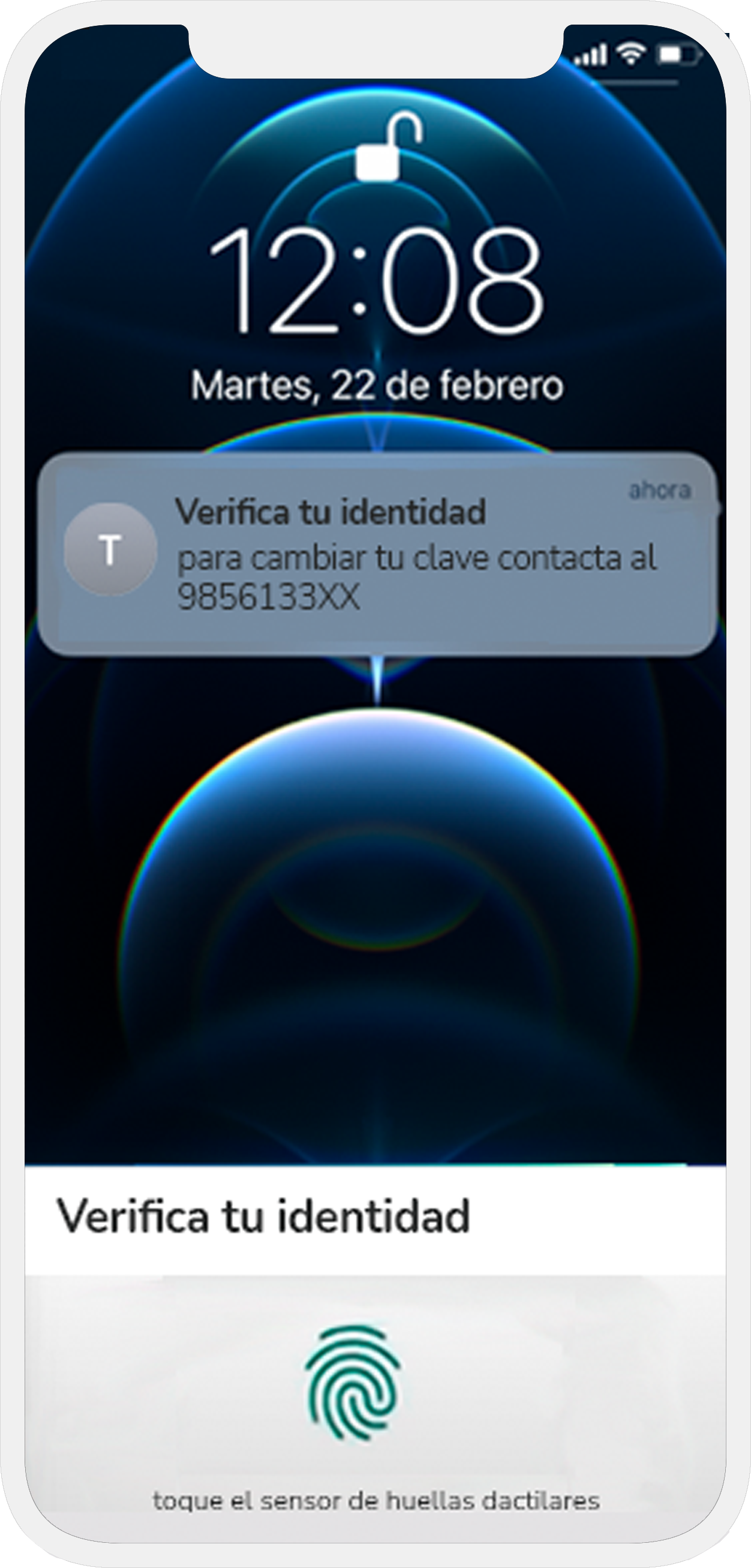

Generalmente el código de confirmación se puede ver incluso con la pantalla bloqueada, con lo que robando el móvil, aún sin saber cómo desbloquearlo, sería suficiente para poder acceder a a las cuentas bancarias.

A partir de este momento toca rezar y encomendarse a algún Santo para que el banco pueda analizar el comportamiento de la cuenta y detectar si hay un impostor haciendo un uso indebido de la aplicación de banca online.

¿Cómo evitar el fraude de SIM Swapping?

Llegados a este punto, te habrás dado cuenta de que para evitar el fraude de SIM Swapping, hay que atacar al problema desde dos frentes distintos:

Reforzar las medidas de verificación de identidad de las operadoras de telefonía en los procesos de altas de tarjetas SIM, solicitud de duplicados SIM e incluso solicitud de tarjetas prepago (también evitamos el uso de estas tarjetas prepago con fines terroristas) y verificar la identidad en el momento de solicitud del duplicado de la SIM con reconocimiento facial.

Utilizar dentro de la industria financiera como segundo factor de autenticación la biometría de los usuarios.

Verificación de identidad en el duplicado SIM

Para el primer frente, las teleoperadoras, tanto de manera remota como de manera presencial, tenemos

MobbScan, tecnología

para verificar la identidad, en procesos de alta de nuevas tarjetas SIM, generar duplicados SIM o incluso altas de tarjetas SIM prepago.

Mobbscan ayuda a detectar la veracidad de un documento de identidad y a corroborar que la persona es su dueño real mediante reconocimiento biométrico facial.

Una vez que tenemos asociada la biometría facial de un cliente a su documento de identidad, podemos verificar que la persona que viene a pedir el duplicado de la tarjeta SIM es quien dice ser a través de un Selfie que le hace el dependiente de la oficina con el teléfono y comparando su cara con la que se capturó durante el proceso de alta a través de tecnología de reconocimiento facial. De esta manera, podemos evitar que un impostor haga un duplicado de una tarjeta asociada a una línea telefónica que no le pertenezca.

FIDO 2 y la utilización de la biometría como factor de autenticaciónEn este caso, el SMS que se envía solicita la autenticación del usuario a través de la biometría de su propio dispositivo móvil; TouchID, FaceID o patrón o código de desbloqueo, haciendo el proceso mucho más seguro.

El envío de este tipo de SMS más seguros ayuda a evitar el fraude por acceso a la cuenta bancaria.

Por lo tanto, en NOVITECH contamos con tecnología para ayudar a evitar este tipo de fraudes luchando contra los ciberdelincuentes tanto en el lado de las operadoras de telefónica, como desde el lado del sector financiero.

Si quieres saber más sobre nuestra

tecnología y cómo podemos ayudarte a evitar el fraude de SIM Swapping o a

utilizar la biometría como segundo método de autenticación, ¡no dudes en ponerte en

Contacto con Nosotros.

Autor: Rafael Castillo